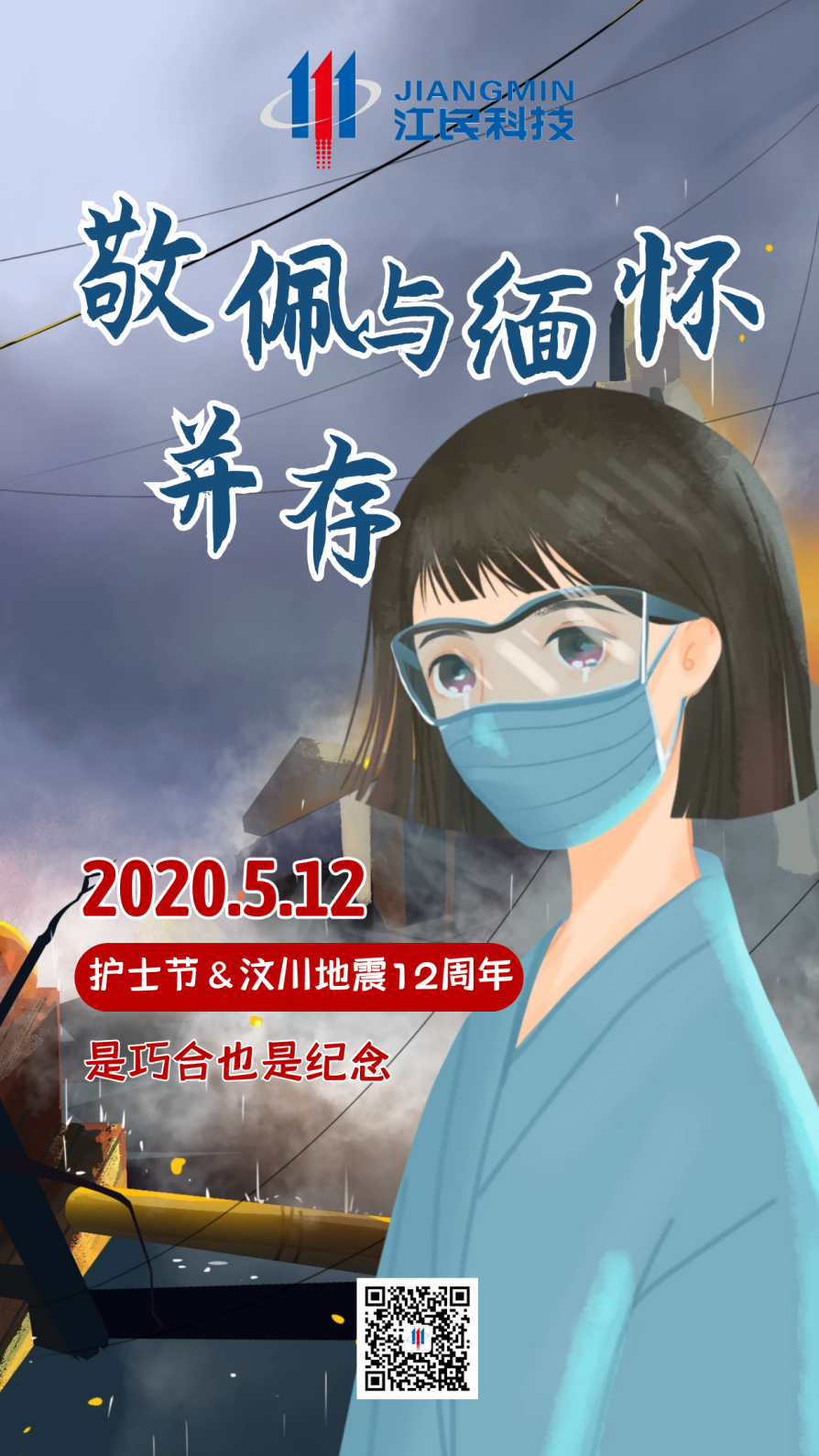

5.12 | 一个注定让人铭记的日子

2020-05-12 来源:公司动态

2008年5.12 汶川地震 范围波及大半个中国 69227人遇难,374643人受伤,17923人失踪 即使已经过去了12年 许多人仍然记忆犹新

2008年5.12

汶川地震

范围波及大半个中国

69227人遇难,374643人受伤,17923人失踪

即使已经过去了12年

许多人仍然记忆犹新

今天

我们再次深切缅怀逝者,悼念同胞

山川永纪,浩气长存

祈祷他们在天国安好

1912年5.12

国际护士节

疫情期间这个节日更显特殊

正是千万个医护人员

不畏艰险、甘于奉献

我们才能继续安心的工作、生活

中国取得了举世瞩目的抗疫成果

这些都离不开

奋斗在一线的“白衣天使”们

今天

让我们向她们致以最崇高的敬意

2017年5.12

在互联网世界书写下浓墨重彩的一笔

办公电脑上的那个红色勒索弹窗

还是那么让人记忆深刻

WannaCry撕开了网络安全历史的大裂口

从此人们闻“勒索”色变

今天

是勒索病毒大爆发的3周年

一起看看背后的故事

2017年5月12日,WannaCry勒索病毒突袭全球,超过150多个国家的基础设施、学校、社区、企业、个人电脑等受到重创,经济损失巨大,在全球范围引起了重大关注。

江民科技第一时间发布紧急预警,推出勒索病毒专杀工具和自救指南,当时江民的所有用户无一中招,成为业内一大奇迹。事后,江民科技受到公安部及主管部门点名表扬。

时过3年,回顾当时wannacry所造成的影响依旧是令人震惊的,这一次的事件让很多人闻“勒索病毒”色变,也真正让许多企业和机构正视网络安全的重要性。

其实,勒索病毒并不是个新鲜的事物,早在2005年,江民反病毒监测中心就拦截了国内第一个勒索病毒样本并命名为“敲诈者”病毒,当时的勒索攻击还相对原始,无论是从攻击的目的性还是攻击方式的复杂性都无法和现在比较。

WannaCry之后,更多的黑客组织发现,用勒索病毒锁定受害者电脑中的重要文件进行敲诈,是短时间内捞钱最快的方式。各种新型勒索病毒迅速发展,其攻击手段也在不断更新迭代,过去传统而单一的方式已经逐步被抛弃,如今的勒索病毒有着技术更成熟,攻击目标更精准,产业分工更具体的特性。

还不止如此,在进步的不只有安全厂商的防御策略,黑客们同样在进步,这是一场不会停下来的战斗。如今的勒索病毒在形式上也在不断创新,很多黑客组织不在追求高额赎金,毕竟真正能支付大额赎金的人还是少数,“薄利多销”成为勒索病毒新的业绩增长点;同时更多国产的“本地化”、“亲民化”勒索病毒加入其中,开始大范围威胁国内用户的网络安全。

绝大多数勒索病毒是基于RSA不可逆算法进行加密的,也就是说,除非勒索病毒存在逻辑漏洞,或者取得解密密钥,否则以当前的计算机算力去解密几乎不可能。当然,网络上存在一些可以解密的勒索病毒,这是已经赚足了好处的黑客们主动放出来的秘钥,此类勒索病毒是可以被解密的。

江民科技作为国内领先的网络安全公司,工程师经常接到网友求助解密的电话,但我们多数时候都会建议用户不要抱太大希望,对于勒索病毒,事先防御永远是最稳妥的方式,毕竟,我们不能将希望寄托在黑客们的节操上。

如今,市面上还存在着一些“解密公司“,这类“解密公司”实际上多为勒索者在国内的代理。因为普通网友大多不熟悉比特币等虚拟货币的交易渠道,这些代理公司会以相对更便宜的价格,吸引受害者联系解密,在整个过程中赚取差价。根据某解密公司官网上公开的交易记录,一家解密公司靠做勒索中间代理一个月收入可达数百万人民币。

被动的防御,总是落后于攻击一步。因此我们不仅要做好防御,还要转变观念,有没有一种方法从根本上能遏制勒索病毒的猖獗?答案是有。

2019年3月,江民科技推出一款针对勒索病毒加密文件的颠覆性安全产品——赤豹端点全息系统。这是一款汇聚了行业顶尖智慧的创新型安全产品,通过首创的时间膜保护与全息技术,智能记录系统全部运行轨迹,可进行正向与逆向的恢复操作,即使文档被勒索软件加密或数据意外丢失也能快速还原到正常状态,对于市面上已知和未知勒索病毒均能有效解决。

自2017年以来,尽管人们经历过以Wannacry、Sodinokibi、Ryuk、GlobeImposter等为代表的勒索病毒轰炸,但是仍有很多机构和个人用户缺乏安全意识,认为自己不会受到勒索病毒的攻击,没有采取相应的防护措施。

而根据国外某研究机构最新研究表明,因为新冠疫情相关的财务压力,全球五分之二(41%)的企业削减了网络安全预算。随着黑客加大对远程工作人员和基础设施的攻击,新冠病毒大流行可能会严重削弱组织抵抗安全威胁的能力。大约一半(51%)的受访者表示,自从采用远程办公模式以来,他们已经看到钓鱼邮件仿冒网站攻击的增加,三月份短短的一个月内以新冠疫情为主题的网络钓鱼攻击增长了667%。居家远程办公的迅猛切换给企业留下了一些重大的安全漏洞(隐患)。

这些数据说明了当前网络安全的形势依旧严峻,企业对网络安全的重视程度远不能放松。在疫情爆发严重的期间,江民反病毒监测中心就帮助用户拦截到多起以“疫情”相关关键词进行钓鱼攻击的勒索病毒。我们无法预测下一次大规模的攻击何时到来,但我们必须要提前做好必要的防御措施。

江民安全专家为您提供以下防护建议:

1、下载安装江民杀毒软件,可拦截各类勒索病毒攻击,保护电脑安全。

2、下载安装赤豹端点全息系统,一旦电脑中毒或系统意外崩溃,可及时还原宝贵数据。

3、关闭不必要的端口,如:445、135、139等,对3389、5900等端口可进行白名单配置,只允许白名单内的IP地址连接登录。

4、关闭不必要的文件共享,如有需要,请使用 ACL 和强密码保护来限制访问权限,禁用对共享文件夹的匿名访问。

5、避免使用弱口令密码,并定期更换。建议服务器密码使用高强度且无规律密码,并且强制要求每个服务器使用不同密码管理。

6、对没有互联需求的服务器/工作站内部访问设置相应控制,避免可连外网服务器被攻击后作为跳板进一步攻击其他服务器。

7、对重要文件和数据(数据库等数据)进行定期非本地物理备份,这永远是最安全的方式。

8、加强人员安全意识培训,谨慎下载陌生邮件附件,若非必要,应禁止启用 Office 宏代码。

若主机或终端设备感染勒索病毒,应立即断开网络通信,防止病毒在局域网内进一步扩散,并对主机进行风险排查。同时寻求专业人员帮助,切勿轻信网上的各种解密方法或工具,从而自行操作。